GesteinsPerspektiven 08/21

- Text

- Mineralische rohstoffe

- Wwwsteinverlaggmbhde

- Aufbereitung

- Maschinen

- Anlagen

10 WIRTSCHAFT

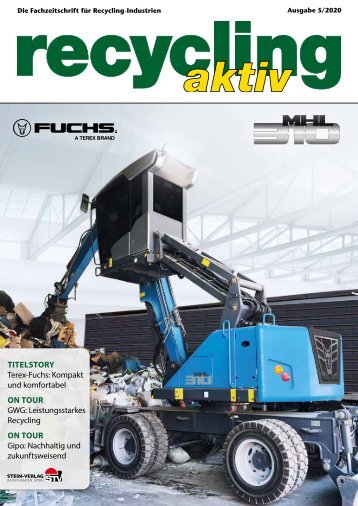

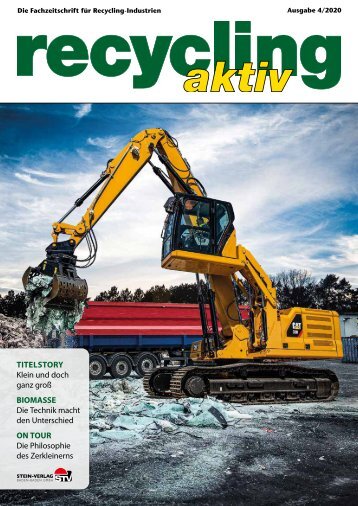

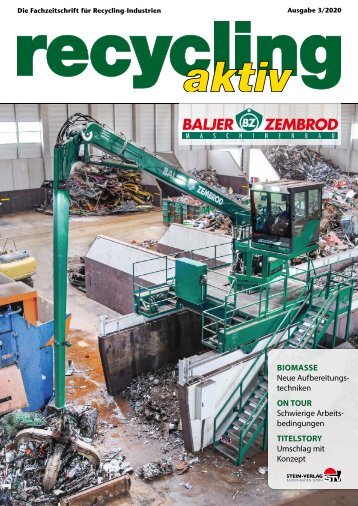

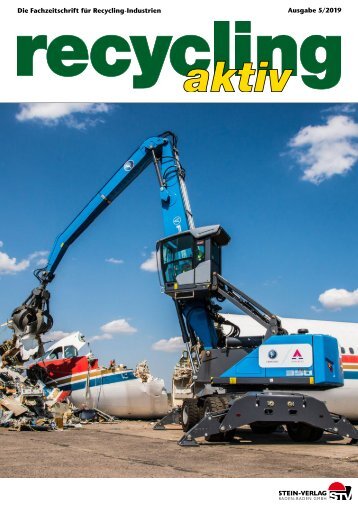

10 WIRTSCHAFT Cyber-Erpressung Nicht bei uns! Oder doch? Durchgängige Prozesse auf Basis sauberer digitaler Vernetzung sind eine feine Sache und tatsächlich sind die Tätigkeiten und Aktivitäten eines Großteils der Menschen auf unserem Planeten mittlerweile digital abgebildet. Kaum jemand kommt um die zumindest zeitweise Tätigkeit an einem PC, Tablet oder Smartphone herum. Was aber einerseits die Arbeit leichter und schneller macht, birgt auf der anderen Seite neue Gefahren. Im Ergebnis ist ein Tummelplatz für Hacker entstanden, der in Kreisen dieses „Berufszweiges“ in neue, organisierte Beschaffungsformen mündet. Wer nun meint, die Gesteinsindustrie sei nicht betroffen, irrt gewaltig. Auch bei uns gibt es Unternehmen, die solche unliebsamen Erfahrungen sammeln mussten – und nun eindringlich vor allzu großer Sorglosigkeit warnen. AUSGEKNOCKT von jetzt auf gleich. Jeder kann von Cyber-Angriffen betroffen sein! Foto: Pete Linfortth/Pixabay Viele werden sich an den Vortrag von IT-Spezialist Leon Klein während des ForumMIRO 2019 erinnern. Er erklärte nicht nur, sondern führte live vor, wie sich Cyberattacken zu Tsunamis entwickeln können. Leichtfertigkeiten, wie zu einfache oder mehrfach gleiche Passwörter, sind dafür nur eines der möglichen Einfallstore, um sensible Unternehmensdaten abzugreifen. Gespielt wird gerne auch mit Eitelkeiten einzelner Mitarbeiter über das Fangnetz von Fake-Mails, die, vermeintlich vom Chef verschickt, schützenswerte Zugänge zu Unternehmensdaten entriegeln. Bei Anhängen von E-Mails, deren Absender nicht bekannt ist, sollte größte Vorsicht längst eine Selbstverständlichkeit sein, Raffinessen in Form von Sirenengesang erkennen aber nicht alle Menschen. Belegschaften deshalb besonders dafür zu sensibilisieren, ist ein Muss. Der merkwürdige Nerd im Keller war gestern … Längst sind die Zeiten der im normalen Umgang schwierigen, meist einsamen Nerds, die mit Hacker-Können ihre Selbstachtung aufbessern und im Vorbeigehen vierstellige Beträge kassieren, vorbei. Inzwischen geht es mit den meist genutzten Ransomware-Attacken eher um kriminelle Aktivitäten in großem Stil, an denen in verschiedenen Phasen mehrere Personen beteiligt sind. Bisweilen stecken dahinter gar hochprofessionell agierende Unternehmen und die eingeforderten Beträge erreichen deutlich gewaltigere Dimensionen. Erscheint irgendwann auf dem Firmencomputer also nur noch die Lösegeldforderung, ist dies das Ergebnis längerer Vorarbeit solcher „Marktteilnehmer“, die unbemerkt ihr Werk verrichten konnten. Gegen Geld gibt’s die blockierten Firmendaten zurück – vielleicht. Wer auf solche Ereignisse keine Lust hat, muss also vorbeugend tätig werden und darf vor allem niemals zahlen, um nicht auf einer „Dauerkundenliste“ zu landen. Zur effektiven Abwehr und zum Schutz der Unternehmensdaten sind zuverlässige Backups unerlässlich. Aber Vorsicht: Backups allein sind heute nicht mehr die Retter im Notfall. Längst stehen auch diese im Fokus der Störer. Mit im normalen Betrieb nicht erkennbaren, regelrecht „schlafenden Codes“, eingeschleust mit fortlaufenden Sicherungen, lassen sich auch die vermeintlich geretteten Daten auf dem Sicherungsserver oder der externen Festplatte per Befehl angreifen. Dass also zusätzlich weitere effektive Kontrollmechanismen nötig sind, versteht sich von selbst. Wer als Prototyp des „Datennutzers“ bei diesen Anforderungen erst einmal ziemlich verloren dasteht, sichert sich am besten umgehend professionelle Hilfe. Oft wissen schon die Anbieter der integrierten Dateninfrastruktur Rat oder geben einen Tipp, wer dazu angesprochen werden kann. Im besten Fall bringen sie gleich selbst diese Kompetenz mit, um ein Abwehrprogramm aufzustellen und aktuell zu halten. Neben Schutzsystemen und Backups, die natürlich trotzdem wichtig bleiben, brauchen Angestellte und Verantwortliche auch Trainings, die über das bloße Erkennen von Gefahren hinausgehen. Vorbereitung ist alles, um der digitalen Geiselnahme Paroli zu bieten! Gute Hacker als Checker decken Lücken auf Wer es genau wissen möchte, kann sich einen „White-Hat- Hacker“ mieten – also einen Guten der Zunft –, der die Informationsinfrastruktur von Unternehmen testet, um Sicherheits- GESTEINS Perspektiven 8 | 2021

lücken aufzudecken. Ein solcher hat kürzlich in einem Artikel (Oktober 2021, it-dayli.net, Meldung über ots) geraten: „Benutzen Sie kein Windows, weil es ein Sicherheitsrisiko darstellt.“ Alternativen dazu nennt er ebensfalls, als Suchmaschine empfiehlt er Startpage statt Google. Doch wie realistisch werden solche Wechsel in der festgefügten, langjährig geübten Praxis sein können? Was dagegen neben den bereits erwähnten Backups auch und gerade in unserer Branche ein Leichtes sein sollte, sind Ausdrucke essenziell wichtiger Informationen und deren Aufbewahrung in Papierform. Darin sind die meisten, traditionell auf Sicherheit bedachten, Unternehmerpersönlichkeiten unserer Branche ohnehin geübt. Der nachfolgenden, jungen Unternehmergeneration wird es vielleicht neu beigebracht werden müssen, denn was lange als überflüssig abgetan wurde, ist in diesem Zusammenhang wieder in. Auch andere „Sicherungssysteme“ erleben in Cyber-Problemfällen wieder ein Comeback: „Wir haben tatsächlich die Schreibmaschine aus dem Keller geholt und reaktiviert, um Lieferscheine zu tippen“, erzählt uns der Verantwortliche eines Unternehmens, das zwar nur mittelbar betroffen war, für eine komplette Neuaufstellung der IT-Infrastruktur über hochgeschützte Sicherheits-Server aber vorsorglich vom Netz ging. Wohl dem, wer noch einen solchen „Tasten-Oldie“ hat. Ferner gelten natürlich Updates, knifflige Passwörter und die Nutzung des jeweils höchsten angebotenen Sicherheitsniveaus als primärer Schutzwall. Wer auf all das achtet im Zusammenhang mit seinem PC, ist gut beraten, auch mit den Daten auf Mobilgeräten und Smartphones mindestens genauso sorgsam umzugehen, um den Schutz seiner Dienstund Privatsphäre zu gewährleisten. Für alle Fälle eine Versicherung Das Geschäftsfeld der Hacker ist auch eines für Versicherungen geworden. Sogenannte Cyberversicherungen treten für Schäden ein, die im Zusammenhang mit Internetkriminalität entstehen, wobei die jüngste Cyberschutz-Sparte für Unternehmen, die noch nicht bei ganz so vielen Versicherungsdienstleistern im Programm ist, speziell auf Datenschutz-, Hacker- oder Datenträgerversicherung abstellt. Daneben werden häufig direkte Hilfeleistungen, wie die Vermittlung von Fachleuten für Checks, Datenrettung u. ä., versprochen. Voraussetzung für Versicherungsleistungen im Problemfall – Zuschuss für die Datenrettung oder auch je nach Vertrag vollständige EDV-Wiederherstellung – ist, dass der Versicherungsnehmer präventiv für den Schutz des Systems, wie im Beitrag beschrieben, sorgt. Noch ein Tipp: Bevor eine Cyberversicherung abgeschlossen wird, lohnt es sich, bestehende Versicherungsunterlagen zu prüfen. Es soll allgemeine Versicherungsverträge geben, die bereits Aspekte von Cyberrisiken absichern. Zu Zeiten, wo das kaum eine Rolle spielte, schmückte ein solcher Passus den Vertrag, ohne dass er den Versicherern tatsächlich gefährlich schien. Nun kann sich das – möglicherweise aufgestockt – in einzelnen Fällen vielleicht zum Vorteil von Versicherungsnehmern auswirken. (gsz) www.bv-miro.org

- Seite 1 und 2: E 43690 GESTEINS Ausgabe 8 | 2021 P

- Seite 3 und 4: LE ITARTIKEL 3 Foto: May Angelike/P

- Seite 5 und 6: INHALT 5 100 Winterdienst und Fläc

- Seite 7 und 8: ZUR SACHE 7 anders und trotzdem seh

- Seite 9: hen, dass der im Jahr 2017 abgezoge

- Seite 13 und 14: WIRTSCHAFT 13 Bachelor- oder Master

- Seite 15 und 16: WIRTSCHAFT 15 fährt der Verband di

- Seite 17 und 18: WIRTSCHAFT 17 NRW-WASSERSCHUTZGEBIE

- Seite 19 und 20: WIRTSCHAFT 19 REGISSEUR UND PROTAGO

- Seite 21 und 22: FORSCHUNG 21 Entwicklungen stellte

- Seite 23 und 24: FORSCHUNG 23 durch gemeinsame Proje

- Seite 25 und 26: AKTUELL 25 INVESTITIONEN & ERWEITER

- Seite 27 und 28: AKTUELL 27 PERSONEN & POSTEN CEO-We

- Seite 29 und 30: AKTUELL 29 Erneut Azubi-Rekord im A

- Seite 31 und 32: MACH MAL WAS 31 VIDEO-DOKUMENTATION

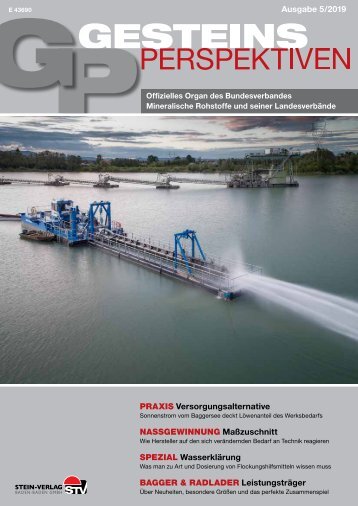

- Seite 33 und 34: PRAXIS 33 chen Seen können durch d

- Seite 35 und 36: PRAXIS 35 Service Tool zeigt den wa

- Seite 37 und 38: PRAXIS 37 DANK NIEDRIGER BAUWEISE k

- Seite 39 und 40: Homberg/ Nieder-Ofleiden, Deutschla

- Seite 41 und 42: PRAXIS 41 knapper und damit immer t

- Seite 43 und 44: Das gesamte Team vom Stein-Verlag w

- Seite 45 und 46: dem Gesichtspunkt von Nutzraum und

- Seite 47 und 48: 4175 Herzogsdorf/Austria Rohrbacher

- Seite 49 und 50: Ausgabe 2021 PROFIL FÜR PROFIS Ach

- Seite 51 und 52: Ausgabe 2021 PROFIL FÜR PROFIS FRE

- Seite 53 und 54: Ausgabe 2021 PROFIL FÜR PROFIS THI

- Seite 55 und 56: Ausgabe 2021 PROFIL FÜR PROFIS Die

- Seite 57 und 58: Ausgabe 2021 PROFIL FÜR PROFIS UNT

- Seite 59 und 60: Ausgabe 2021 PROFIL FÜR PROFIS CRA

- Seite 61 und 62:

Ausgabe 2021 PROFIL FÜR PROFIS SAU

- Seite 63 und 64:

Ausgabe 2021 PROFIL FÜR PROFIS eSa

- Seite 65 und 66:

Ausgabe 2021 PROFIL FÜR PROFIS Pro

- Seite 67 und 68:

Ausgabe 2021 PROFIL FÜR PROFIS Pel

- Seite 69 und 70:

Ausgabe 2021 PROFIL FÜR PROFIS Bew

- Seite 71 und 72:

Ausgabe 2021 PROFIL FÜR PROFIS

- Seite 73 und 74:

Ausgabe 2021 PROFIL FÜR PROFIS INN

- Seite 75 und 76:

Ausgabe 2021 PROFIL FÜR PROFIS PRA

- Seite 77 und 78:

Ausgabe 2021 PROFIL FÜR PROFIS Roc

- Seite 79 und 80:

Ausgabe 2021 PROFIL FÜR PROFIS RM

- Seite 81 und 82:

Ausgabe 2021 PROFIL FÜR PROFIS Lei

- Seite 83 und 84:

Ausgabe 2021 PROFIL FÜR PROFIS Hoc

- Seite 85 und 86:

Ausgabe 2021 PROFIL FÜR PROFIS Lei

- Seite 87 und 88:

Ausgabe 2021 PROFIL FÜR PROFIS Pro

- Seite 89 und 90:

Ausgabe 2021 PROFIL FÜR PROFIS Uns

- Seite 91 und 92:

Ausgabe 2021 PROFIL FÜR PROFIS Wol

- Seite 93 und 94:

MODERNISIERUNG - WARTUNG - INSTANDH

- Seite 95 und 96:

MODERNISIERUNG - WARTUNG - INSTANDH

- Seite 97 und 98:

MODERNISIERUNG - WARTUNG - INSTANDH

- Seite 99 und 100:

MODERNISIERUNG - WARTUNG - INSTANDH

- Seite 101 und 102:

WINTERDIENST - FLÄCHENREINIGUNG 10

- Seite 103 und 104:

Im Fokus: Die Branche. Das Ziel: De

- Seite 105 und 106:

WINTERDIENST - FLÄCHENREINIGUNG 10

- Seite 107 und 108:

WINTERDIENST - FLÄCHENREINIGUNG 10

- Seite 109 und 110:

geräuscharme und abgasfreie Kommun

- Seite 111 und 112:

TREFFPUNKT 111 mit fachlicher Tiefe

- Seite 113 und 114:

TREFFPUNKT 113 RIESENRESONANZ: Gut

- Seite 115 und 116:

KETTENSÄGE UND LÖTLAMPE hatte der

- Seite 117 und 118:

EINKAUFSFÜHRER - WER BIETET WAS? 1

- Seite 119 und 120:

EINKAUFSFÜHRER - WER BIETET WAS? 1

- Seite 121 und 122:

INFO 121 INSERENTENVERZEICHNIS GP 8

- Seite 123 und 124:

© OpenStreetMap KLEINANZEIGEN 123

Unangemessen

Laden...

Magazin per E-Mail verschicken

Laden...

Einbetten

Laden...